W ostatnim czasie temat bezpieczeństwa poczty elektronicznej stał się bardzo popularny, jednak wiele użytkowników tak naprawdę nie zdaje sobie sprawy z ewentualnych konsekwencji utraty dostępu do swojego konta mailowego.

W tym artykule pokażę, jak zabezpieczyć swoje konta przed niepowołanym dostępem oraz jak sprawdzić, czy już nie jesteśmy narażeni na atak.

Jak hackerzy uzyskują dostęp do naszych kont?

To w gruncie rzeczy bardzo proste. Nie potrzeba tutaj wyrafinowanych umiejętności technicznych, a tak naprawdę jedynie odrobina sprytu i podstępu.

Atakujący korzystają najczęściej z dwóch możliwości:

- Bazy haseł pochodzące z wycieków na różnych portalach (sklepy internetowe, media społecznościowe itd.)

- Phishing, czyli rodzaj ataku polegający na zmyleniu użytkownika za pomocą socjotechniki. Polega to na zmuszenie go do wejścia na stronę łudząco podobną do prawdziwej oraz podanie swoich danych logowania. Więcej o phishingu napisał Marcin w tym artykule: Czym jest Phishing?

Jak sprawdzić, czy nasze hasło już nie wyciekło?

Bazy danych z serwisów internetowych wyciekają codziennie i jest to jedynie kwestia czasu, aż nasze hasło pojawi się w którymś z nich. Najczęściej takie zbiory danych są wystawiane na sprzedaż przez atakujących na czarnym rynku, lecz po pewnym czasie są one już dostępne publicznie.

Do weryfikacji można użyć dwóch serwisów, w których wystarczy podać jedynie swój adres e-mail. System sam sprawdzi, czy nasze hasło połączone z podanym adresem e-mail pojawiło się w którymś z wycieków:

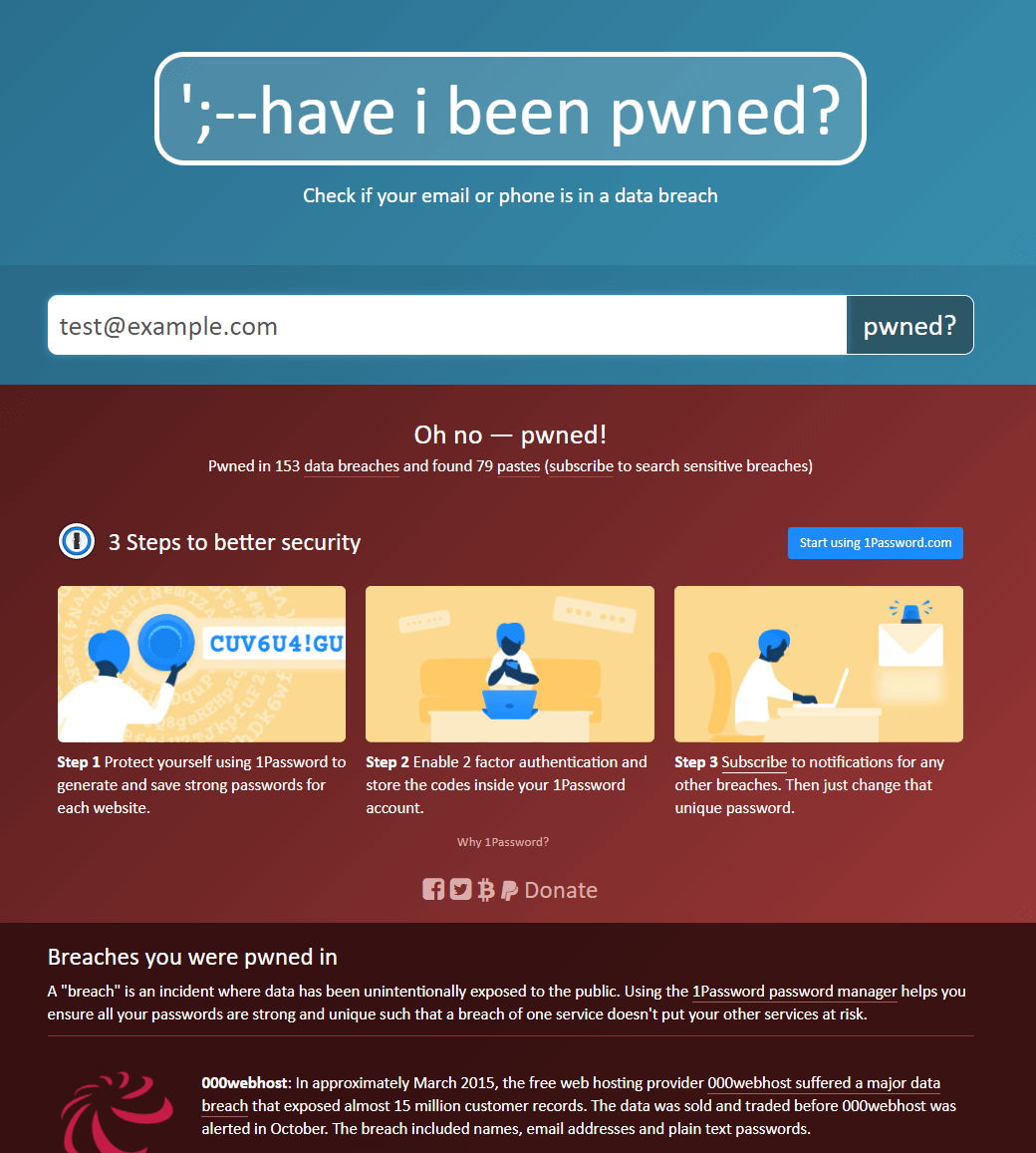

- haveibeenpwned.com

To najpopularniejszy serwis do sprawdzania wycieków. Wyświetli on jedynie informacje, w których serwisach wasze hasło mogło zostać ujawnione, bez ujawniania wykradzionych danych. Zastanawiacie się, dlaczego przychodzi do was ostatnio tyle podejrzanych smsów lub telefonów? W tym serwisie można również sprawdzić, gdzie wyciekł wasz numer telefonu. Podpowiem, że najprawdopodobniej chodzi o znany portal społecznościowy.

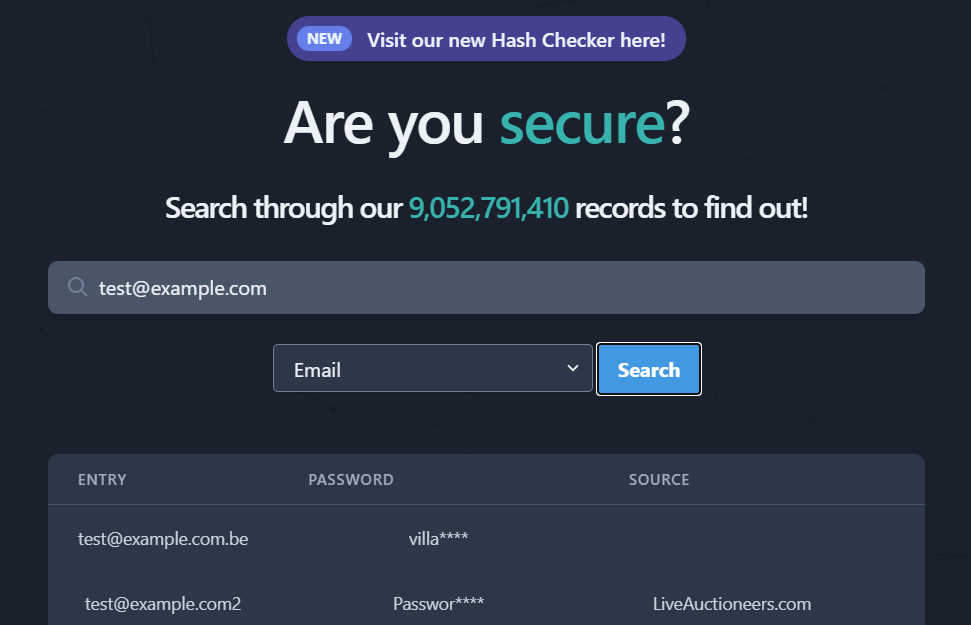

- weleakinfo.to

Serwis trochę bardziej zaawansowany, gdyż pokaże hasła w postaci półjawnej. Będziecie mogli zorientować się, o jakie hasło chodzi i gdzie należy je natychmiast zmienić. Wymagana jest rejestracja.

Co zrobić, gdy hasło już wyciekło i jak zabezpieczyć naszą skrzynkę oraz inne konta?

Jeżeli po sprawdzeniu okazało się, że nasze hasło wyciekło, to należy je jak najszybciej zmienić. Hasło powinno być dosyć długie i przede wszystkim unikatowe, tzn. nie należy używać tego samego hasła do wielu serwisów. Chroni nas to przed sytuacją, gdzie po ujawnieniu hasła z jednego portalu, atakujący uzyskuje dostęp do wszystkich naszych kont z tym samym adresem email i hasłem.

Dobrą praktyką jest stosowanie hasła co najmniej 16-znakowego, lecz w przypadku mnogości kont jakie posiadamy może zrodzić się pytanie – jak to wszystko zapamiętać? Nie będę zagłębiał się w szczegóły, lecz polecam zainteresować się tematyką menadżerów haseł. Obecnie są one bardzo zaawansowane i oferują pełną automatyzację przy procesie rejestracji i logowania, a co najważniejsze: same tworzą za nas hasła. Przykład bardzo bezpiecznego hasła wygenerowanego przez menadżera: 5Zgt4}?n9s92″_27.

Wiemy już, że wyciek hasła to tylko kwestia czasu i tutaj z pomocą przychodzi 2FA (dwuczynnikowe uwierzytelnianie). Do zalogowania się na konto nie wystarczy jedynie mail i hasło, ale każdą taką próbę należy będzie potwierdzić przy użyciu drugiego składnika, jakim będzie np. 30-sekundowy token generowany w aplikacji na telefonie. W takiej sytuacji nawet, gdy atakujący zna nasze hasło, to i tak nie będzie mógł się zalogować, gdyż nie ma dostępu do naszego telefonu. Taka metoda jest wam zapewne znana z bankowości internetowej, gdzie każdy przelew należy dodatkowo potwierdzić kodem z SMS-a lub aplikacji banku.

Jak skonfigurować 2FA?

Konfigurację pokażę na przykładzie konta Gmail, lecz tak naprawdę niewiele różni się ona od innych portali.

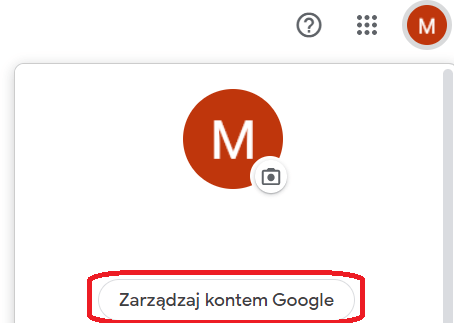

- Klikamy na nasz awatar, a następnie → Zarządzaj kontem Google

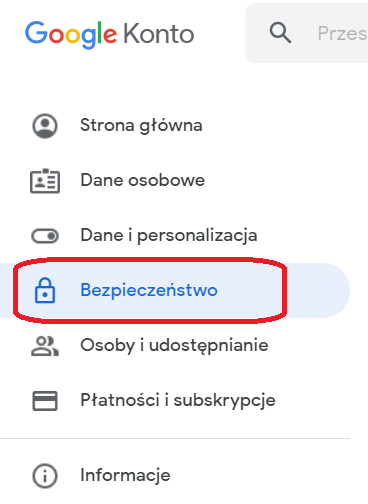

- Przechodzimy do zakładki Bezpieczeństwo

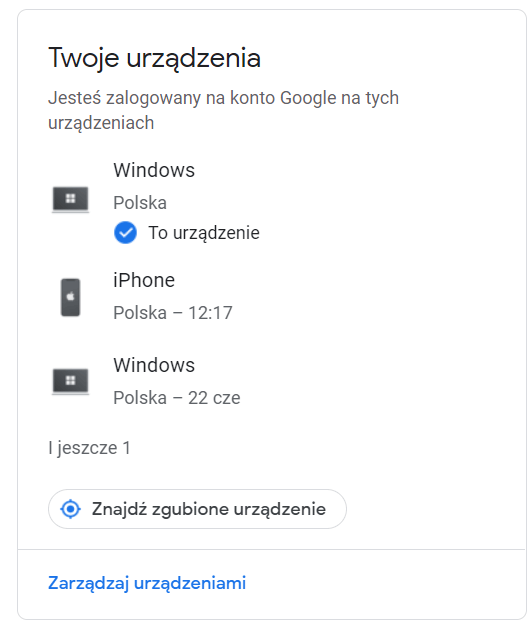

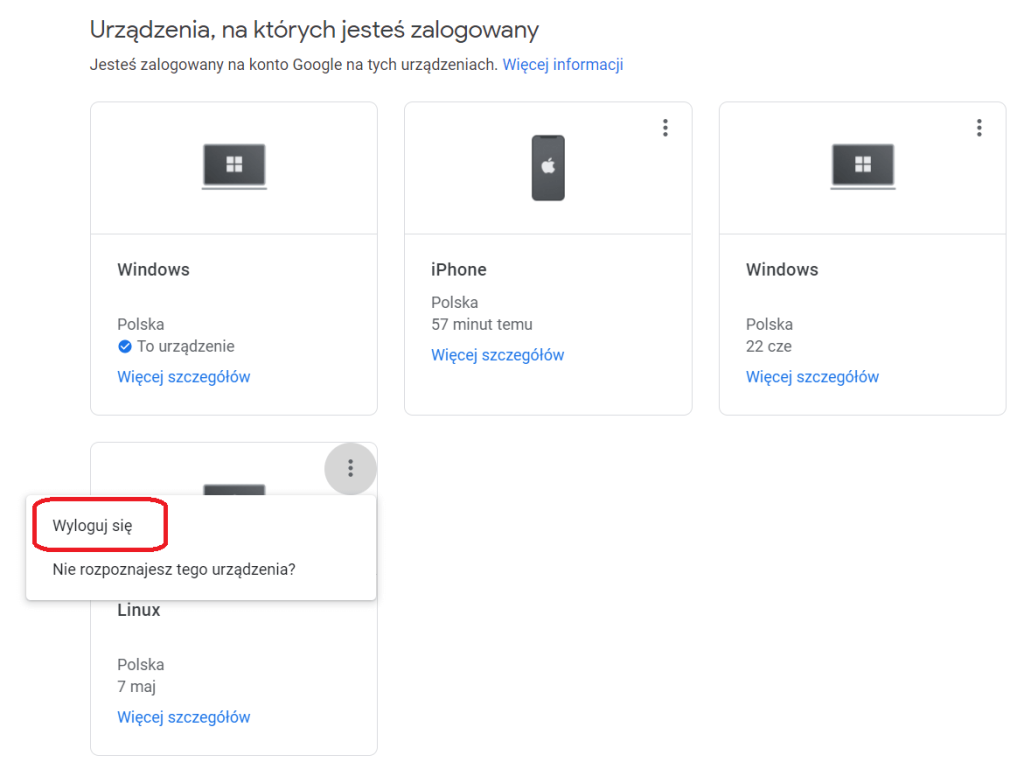

- Przed rozpoczęciem konfiguracji 2FA wylogujemy się ze wszystkich urządzeń na których już jesteśmy zalogowani. W tym celu przechodzimy do zakładki Twoje Urządzenia.

Jeżeli na tym etapie zauważymy nierozpoznane urządzenie, może to wskazywać, że ktoś uzyskał niepowołany dostęp do naszej skrzynki. Należy wtedy skorzystać z opcji „Nie rozpoznajesz tego urządzenia?”.

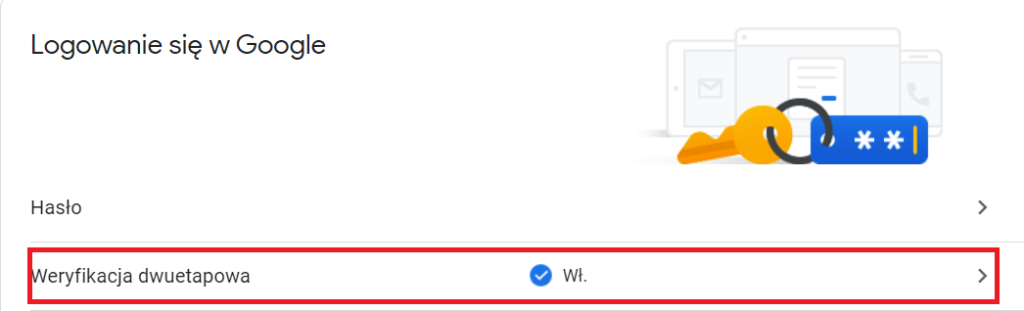

- Po wylogowaniu się ze wszystkich urządzeń przechodzimy do opcji Weryfikacja dwuetapowa, a następnie, po ponownym uwierzytelnieniu hasłem, Google przeprowadzi nas przez całą konfigurację.

Możliwości do wyboru jest wiele:

- Potwierdzenia w aplikacji

- Kody SMS

- Aplikacja Authenticator generująca token

- U2F, czyli fizyczny klucz bezpieczeństwa umieszczany w porcie USB lub poprzez zbliżenie do telefonu przy użyciu technologii NFC

Jak widać, konfiguracja jest prosta i szybka, a niemalże całkowicie eliminuje możliwość włamania się na nasze konto. Schemat konfiguracji na innych serwisach niewiele różni się od tego podanego na przykładzie konta Google. Dlatego zalecam ustawienie 2FA na wszystkich portalach, gdzie znajdują się nasze prywatne dane i których utrata byłaby dla nas dużym problemem.

Zostaw komentarz