Obecnie smartfony i tablety stały się nieodzownym towarzyszem życia codziennego. Pozwalają nam na kontakt z bliskimi, załatwianie spraw urzędowych, ułatwiają codzienne obowiązki i umożliwiają dostęp do rozrywki i informacji.

Nie dziwi więc fakt, że wielu pracodawców stara się wykorzystać to zjawisko do potrzeb biznesowych i udostępnia swoim pracownikom urządzenia mobilne służące do pracy lub pozwala na dostęp do firmowych danych i skrzynek mailowych z prywatnych urządzeń pracowników.

Oczywiście, takie podejście do prowadzenia biznesu przynosi wymierne korzyści nie tylko dla firmy, ale również dla pracowników. Pozwala im wykonywać swoją pracę z dowolnego miejsca i być mobilnym bez negatywnego wpływu na produktywność. Mało tego – pracownicy, mając większą swobodę oraz zapewniony ciągły dostęp do najważniejszych narzędzi i aplikacji biznesowych, często odnotowują wzrost produktywności.

Microsoft Intune – narzędzie do zarządzania urządzeniami

Nie należy jednak zapominać o tym, że dostęp do informacji firmowych powinien być zapewniony w sposób kontrolowany i bezpieczny, aby zapobiegać sytuacjom, w których wrażliwe dane mogłyby się dostać w niepowołane ręce.

Z pomocą w osiągnięciu takiego celu przychodzi usługa firmy Microsoft – Intune. Pozwala ona na zarządzanie urządzeniami zarówno firmowymi jak i prywatnymi na poziomie biznesowym. Za pomocą Intune’a dostarczymy pracownikom wszelkich aplikacji potrzebnych im do wykonywania swojej pracy, komunikacji i kolaboracji, jednocześnie zabezpieczając dostęp do aplikacji lub nawet do samego urządzenia za pomocą zatwierdzonych przez firmę polityk bezpieczeństwa.

Więcej na temat samej usługi możecie dowiedzieć się z mojego artykułu wprowadzającego o narzędziu Microsoft Intune.

Wykorzystanie rozwiązania w różnych systemach operacyjnych

Z uwagi na fakt, iż zarządzanie urządzeniami mobilnymi za pomocą usługi Intune jest tematem dość obszernym podzielimy sobie ten temat na dwa osobne artykuły poświęcone różnym systemom operacyjnym.

W tej części przyjrzymy się bliżej przygotowaniu środowiska Intune do zarządzania urządzeniami firmy Apple opartymi na systemie iOS/iPadOS oraz sposobom i możliwościom zarządzania tymi urządzeniami.

Zakładając, że mamy już dostęp do konsoli Microsoft Endpoint Manager (Intune) oraz aktywną usługę Intune, wystarczy kilka kroków by przygotować możliwość manualnej rejestracji urządzeń iOS/iPad OS w naszym środowisku. Rejestracja automatyczna wymaga dodatkowej konfiguracji, zarówno w samej konsoli Intune, jak i w konsoli Apple Business Manager, jednak w ten temat zagłębimy się w kolejnym artykule.

Przygotowanie środowiska Intune do komunikacji z urządzeniami iOS/iPadOS

W pierwszej kolejności musimy stworzyć Certyfikat APNS (Apple Push Notification Service) i zapisać go w usłudze Intune. Certyfikat ten umożliwia nawiązanie bezpiecznego połączenia między urządzeniami z iOS a domeną naszej organizacji. Bez niego zarządzanie urządzeniami firmy Apple nie jest możliwe.

Zanim zaczniemy

- Aby wykonać tę procedurę, musimy posiadać istniejący identyfikator Apple ID i hasło. Jeśli nie mamy konta Apple ID, można je utworzyć w trakcie tej procedury.

- Zaleca się użycie firmowego adresu e-mail podczas tworzenia konta Apple ID. Ma to na celu ułatwienie administratorom odnawiania certyfikatu w przyszłości.

- Podczas tworzenia certyfikatu najlepiej nie odświeżać okna przeglądarki ani nie zamykać żadnej z wyświetlonych stron. Ułatwi to zapewnienie zgodności między wysłanym żądaniem podpisania certyfikatu a otrzymanym podpisanym certyfikatem.

Procedura

- W przeglądarce udajemy się do adresu endpoint i logujemy się do konsoli Intune za pomocą konta i hasła administratora.

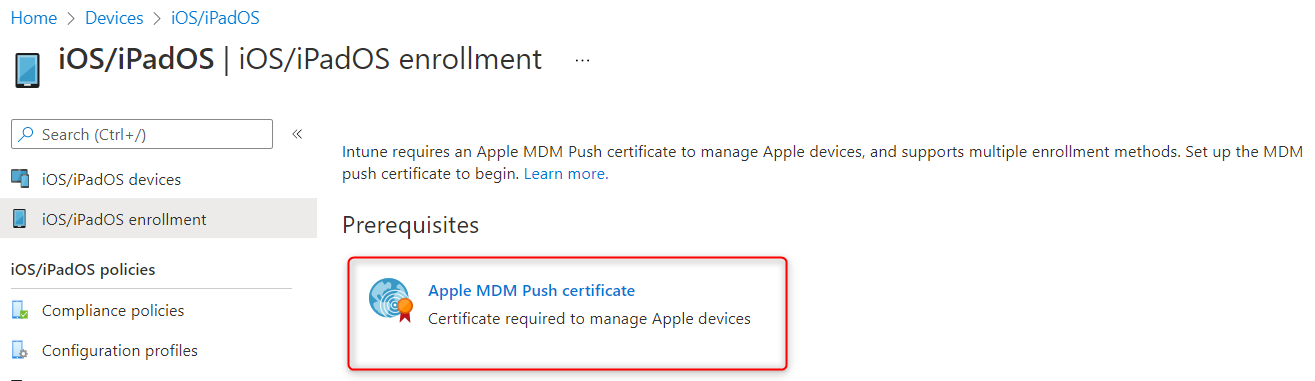

- W konsoli udajemy się do sekcji Devices > iOS/iPadOS > iOS/iPadOS enrollment i klikamy na kafelek Apple MDM Push Certificate:

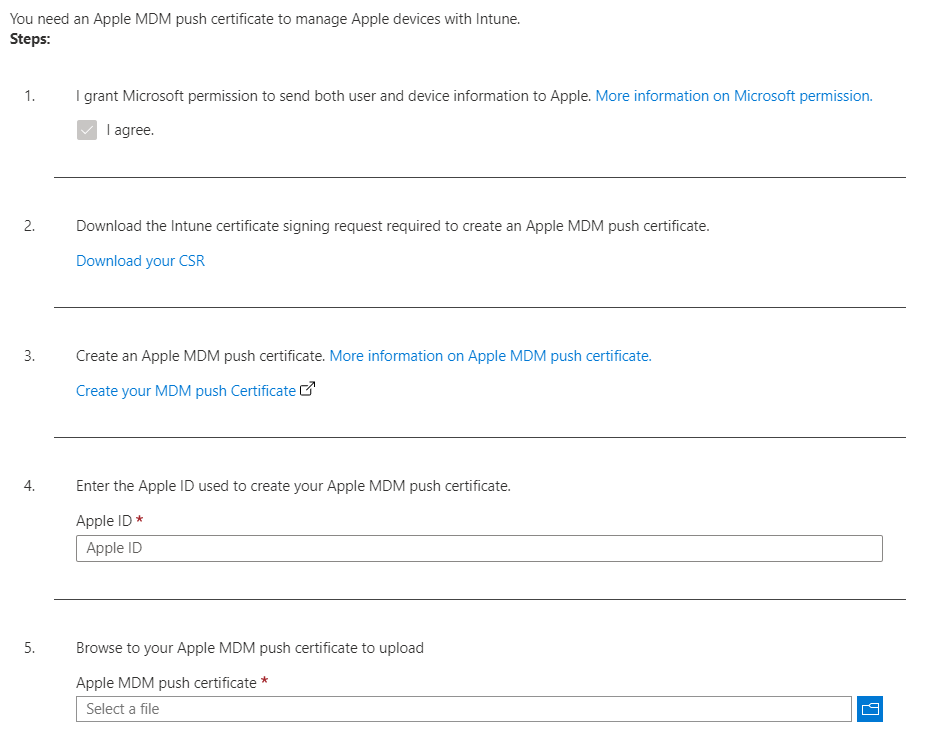

- Na ekranie pojawi się lista króków, które musimy przejść, by stworzyć i zapisać certyfikat w serwisie Intune.

- Zaznaczamy check box, w którym zgadzamy się na przesyłanie informacji o użytkownikach i urządzeniach firmie Apple w punkcie 1. i pobieramy żądanie podpisania certyfikatu (Certificate Signing Request), klikając na Download your CSR w punkcie 2.

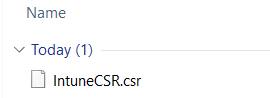

Będzie to unikalny dla naszego środowiska plik z rozszerzeniem .csr:

- Udajemy się do strony Apple Certificate Portal, klikając na link Create your MDM push Certificate w punkcie 3. Strona otworzy się w nowej zakładce przeglądarki.

- Logujemy się do Apple Certificate Portalu za pomocą utworzonego wcześniej Identyfikatora Apple ID (lub tworzymy nowe konto).

- Klikamy Utwórz certyfikat i akceptujemy warunki korzystania z usługi.

- Klikamy Wybierz plik, wybieramy zapisany wcześniej plik żądania podpisania certyfikatu (.csr) i klikamy Prześlij.

Apple zaakceptuje żądanie i wyświetli stronę potwierdzenia z typem usługi, domeną dostawcy i datą ważności certyfikatu.

- Klikamy Pobierz i zapisujemy plik z podpisanym certyfikatem (.pem). Plik pobieramy tylko jeden raz.

- Wracamy do karty lub okna z otwartą konsolą administracyjną Intune.

- Wpisujemy identyfikator Apple ID, którego użyliśmy do stworzenia certyfikatu w oknie Apple ID w punkcie 4.

- W punkcie 5. pod opisem Apple MDM push certificate klikamy w pole Select a file, wybieramy plik z podpisanym certyfikatem (.pem) i potwierdzamy klikając Otwórz.

- Aby zakończyć procedurę zapisywania Certyfikatu w usłudze Intune, klikamy Prześlij na dole strony z listą kroków.

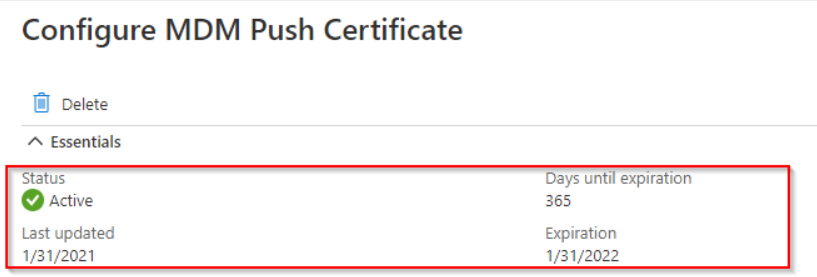

Nasz Certyfikat APNS jest gotowy.

Ważne: Certyfikat APNS ważny jest 12 miesięcy i musi być odnawiany co roku. Jeśli certyfikat wygaśnie, zanim go odnowisz, będzie trzeba wygenerować nowy certyfikat. Jeśli to zrobisz, użytkownicy wszystkich zarejestrowanych urządzeń z iOS/iPadOS będą musieli wyrejestrować i ponownie zarejestrować swoje urządzenia w usłudze Intune.

Zasady zgodności urządzeń iOS/iPadOS

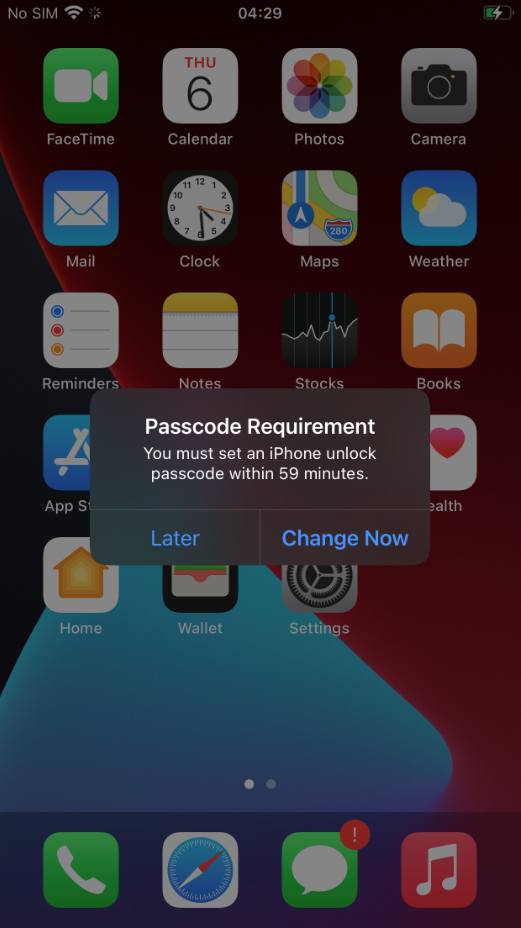

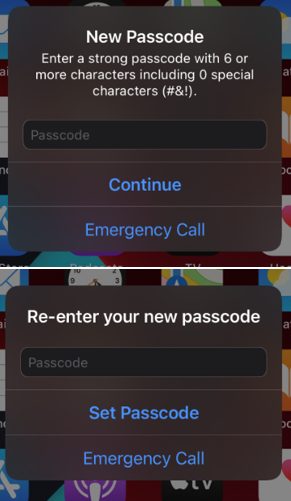

Zasady zgodności urządzeń (Compliance Policies) są kluczową funkcją podczas korzystania z usługi Intune w celu ochrony zasobów organizacji. W usłudze Intune możemy utworzyć reguły i ustawienia, które urządzenia muszą spełniać, aby zapewnić zgodność, na przykład minimalną wersję systemu operacyjnego lub posiadanie hasła na urządzeniu.

Jeśli urządzenie jest niezgodne, możemy zablokować dostęp do danych i zasobów za pomocą dostępu warunkowego. W przypadku niezgodności możemy też określić dodatkowe, automatyczne działania, takie jak wysłanie do użytkownika wiadomości e-mail z powiadomieniem.

Procedura

- W konsoli udajemy się do sekcji Devices > iOS/iPadOS > Compliance Policies i klikamy w kafelek:

- Nadajemy nazwę naszej polityce i klikamy

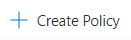

- Spośród listy zasad zgodności wybieramy te, które chcemy sprawdzać na naszych urządzeniach, następnie klikamy

- Wybieramy działania, jakie mają zostać podjęte w przypadku detekcji niezgodności, następnie klikamy

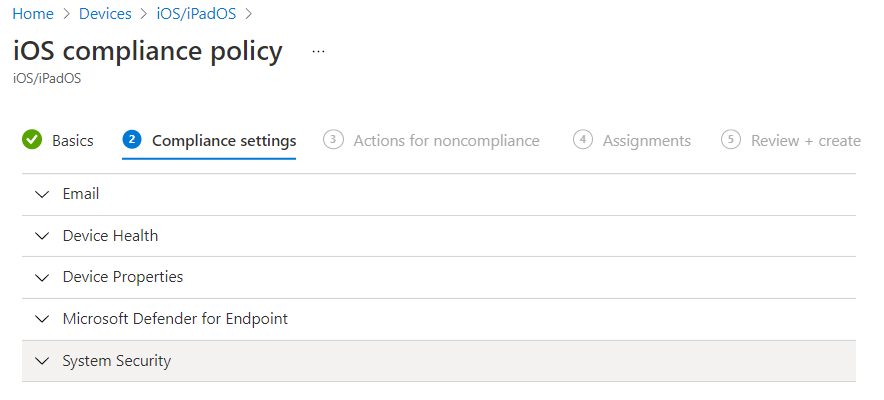

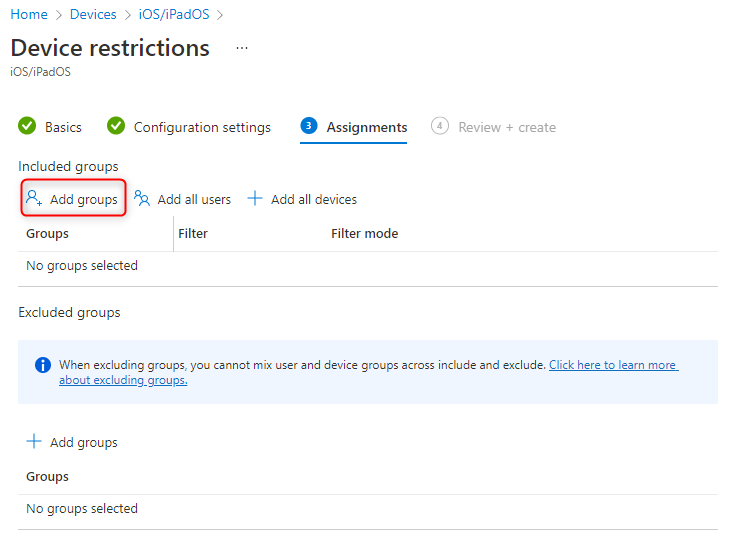

- W sekcji Included Groups wybieramy grupę użytkowników, którzy będą podlegać zasadom zgodności. Opcjonalnie w sekcji Excluded Groups wybieramy grupę użytkowników, których zasada zgodności nie powinna dotyczyć. Następnie klikamy

Ważne: Zaleca się przypisywanie zasad zgodności do konkretnych grup użytkowników. Przypisanie zasad do grupy Wszystkich użytkowników uniemożliwi nam wyłączenie innych grup spod działania naszej zasady lub może skutkować konfliktem w przypadku tworzenia większej liczby zasad zgodności.

- Na ostatniej stronie weryfikujemy nasze ustawienia. Jeśli wszystko się zgadza, klikamy

Zasada zgodności jest gotowa.

Profile konfiguracyjne ograniczeń

Następnie możemy utworzyć profile konfiguracyjne z ustawieniami i ograniczeniami ustawień, które chcemy narzucić na nasze urządzenia.

Intune posiada bardzo szeroki wachlarz ustawień, które można kontrolować na urządzeniach z systemem iOS i iPadOS oraz dostosować do określonych potrzeb. Za pomocą tych ustawień możliwe jest m.in.:

- zezwalanie na określone funkcje,

- wyłączanie określonych funkcji,

- ustawianie reguły haseł,

- zezwalanie na określone aplikacje,

- ograniczanie niektórych aplikacji.

Microsoft wyszczególnia 3 standardowe poziomy zabezpieczeń:

- Podstawowe,

- Zalecane,

- Wysokie.

Można je potraktować jako wskazówki przy tworzeniu profili. Wybierając ustawienia, warto przejrzeć i skategoryzować wszelkie scenariusze użycia mające zastosowanie w naszej firmie i dostosować je do konkretnych wymagań i potrzeb.

Ustawienia ograniczeń zostaną dodane do profilu konfiguracji urządzenia w usłudze Intune, a następnie przypisane lub wdrożone na naszych urządzeniach z systemem iOS/iPadOS.

Procedura

- W konsoli udajemy się do sekcji Devices > iOS/iPadOS > Configuration Profiles. Klikamy w kafelek:

Jako typ profilu wybieramy Templates.

Jako typ szablonu wybieramy Device Configuration.

- Nadajemy nazwę naszemu profilowi i klikamy

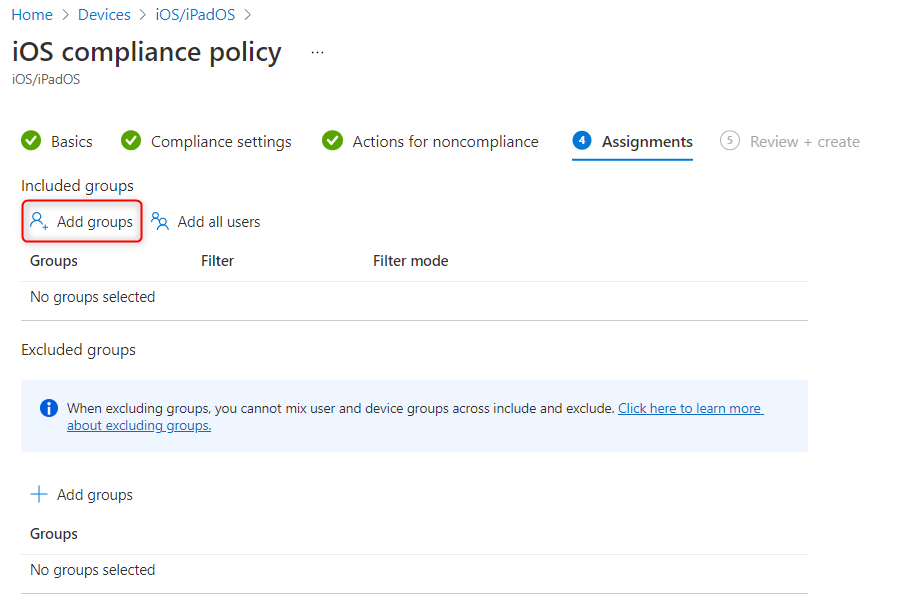

- Spośród listy ustawień wybieramy te, które chcemy skonfigurować na naszych urządzeniach, następnie klikamy

- W sekcji Included Groups wybieramy grupę użytkowników, którzy będą podlegać ustawieniom ograniczeń. Opcjonalnie w sekcji Excluded Groups wybieramy grupę użytkowników, których nasz profil konfiguracyjne nie powinien dotyczyć. Następnie klikamy

Ważne: Zaleca się przypisywanie profili konfiguracyjnych do konkretnych grup użytkowników. Przypisanie profilu do grupy Wszystkich użytkowników uniemożliwi nam wyłączenie innych grup spod działania naszego profilu lub może skutkować konfliktem w przypadku tworzenia większej liczby profili konfiguracyjnych.

- Na ostatniej stronie weryfikujemy nasze ustawienia, jeśli wszystko się zgadza klikamy

Profil konfiguracyjny jest gotowy.

Pozostaje nam zarejestrować urządzenia iOS/iPadOS w usłudze Intune.

Rejestracja urządzeń iOS/iPadOS w usłudze Intune

Wyróżniamy dwie podstawowe metody rejestracji i zarządzania produktami firmy Apple.

Zarządzanie za pomocą samej usługi Intune – Intune MDM enrollment

Jest to scenariusz pozwalający na zarządzanie zarówno urządzeniami firmowymi, jak i prywatnymi. Rejestracja urządzenia inicjowana jest przez samego użytkownika.

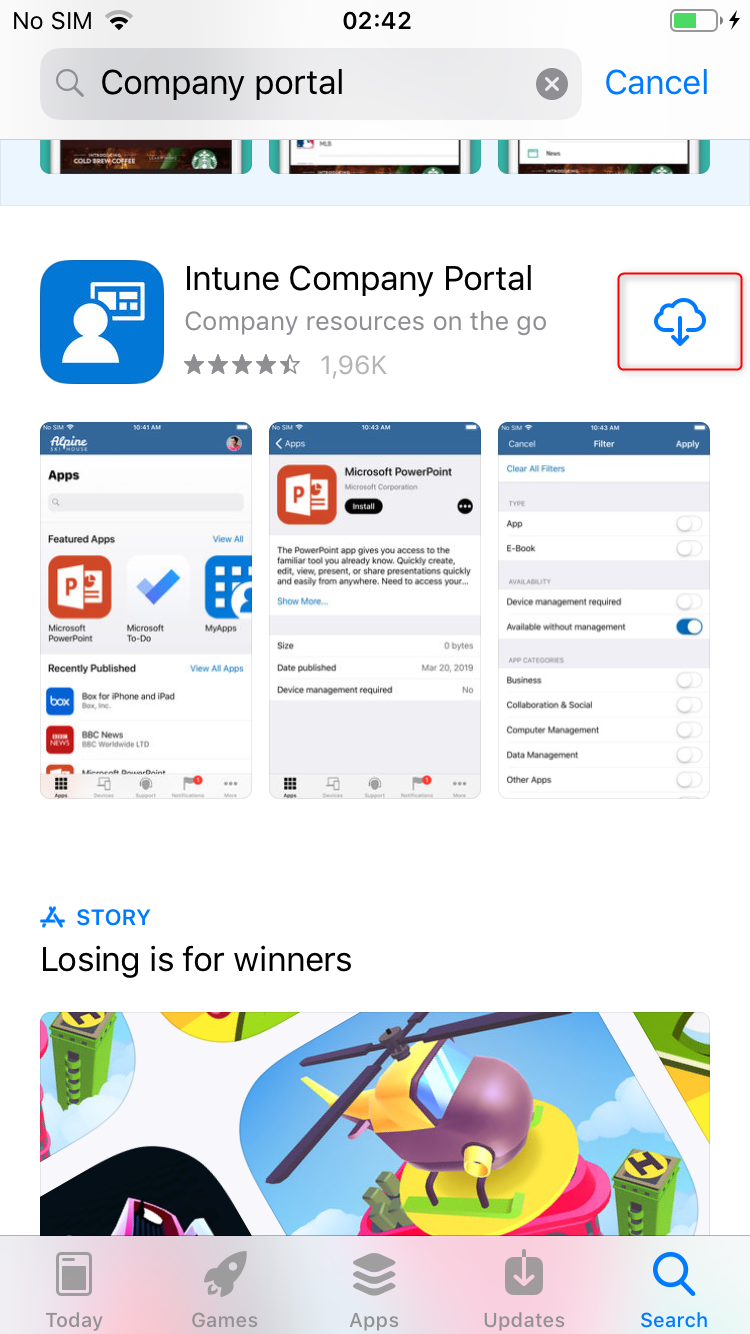

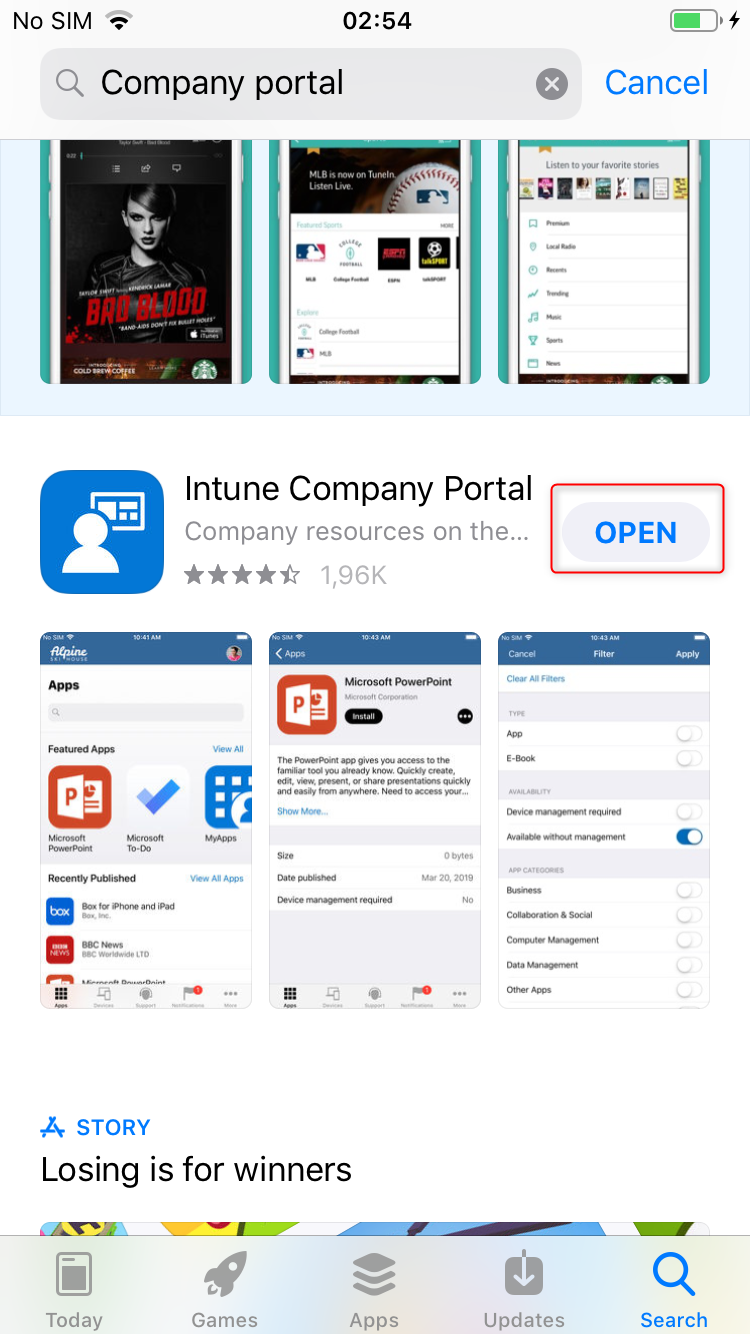

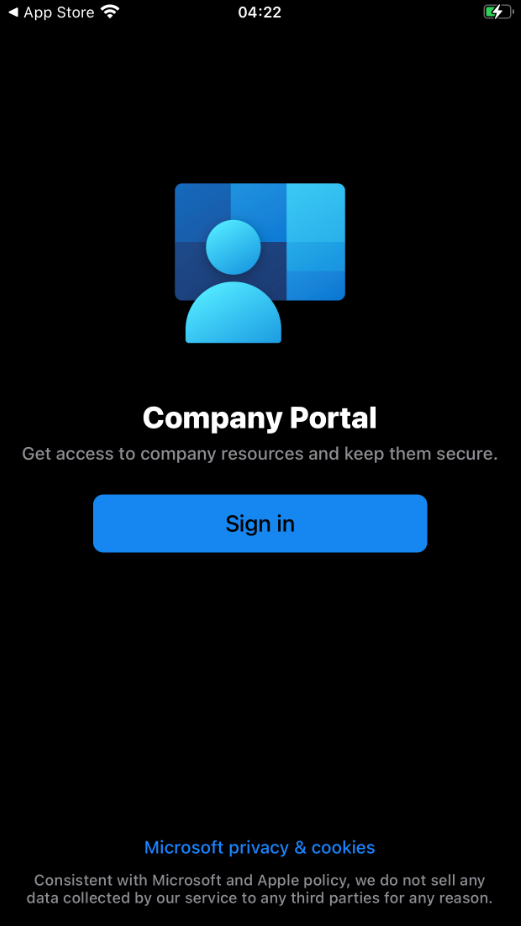

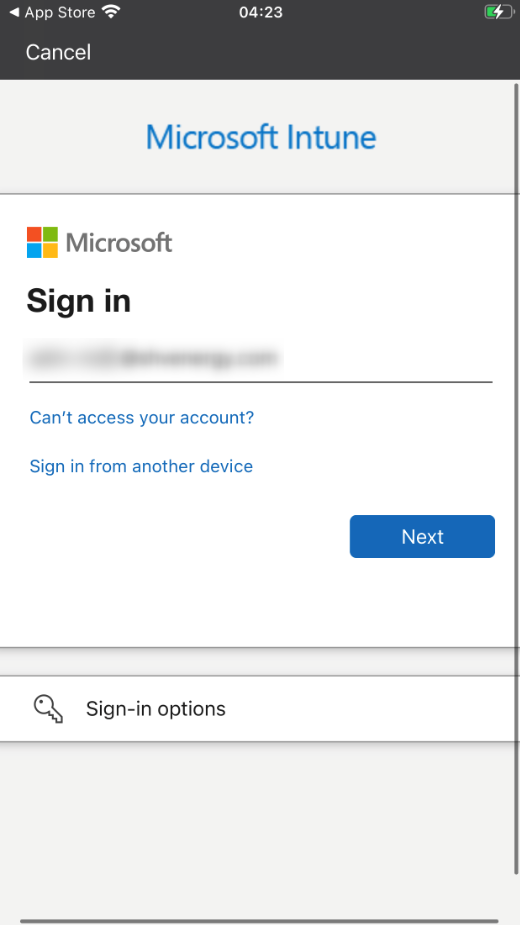

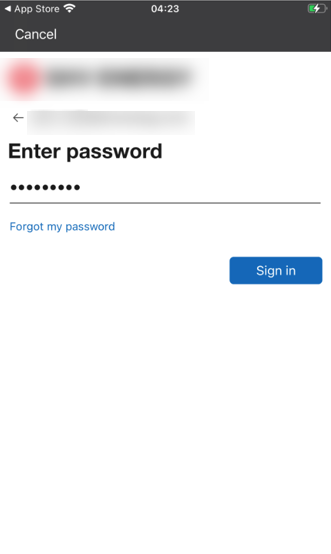

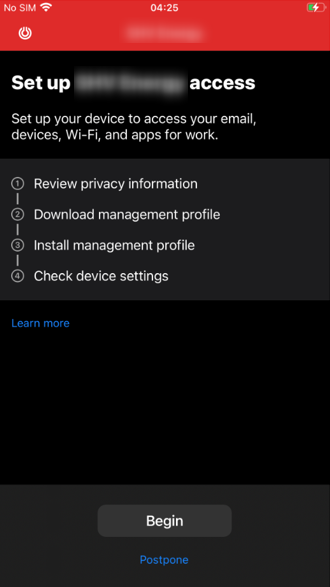

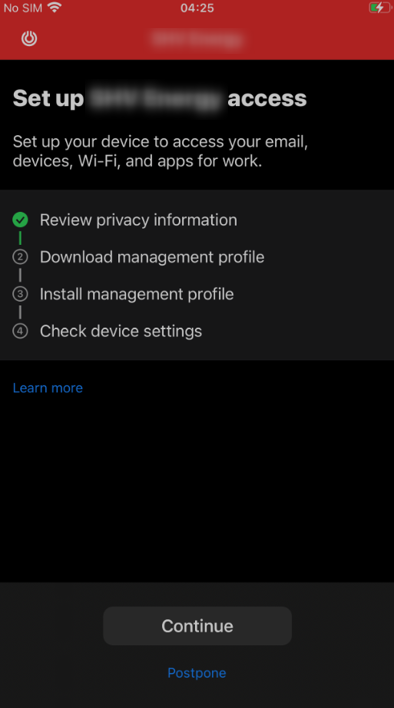

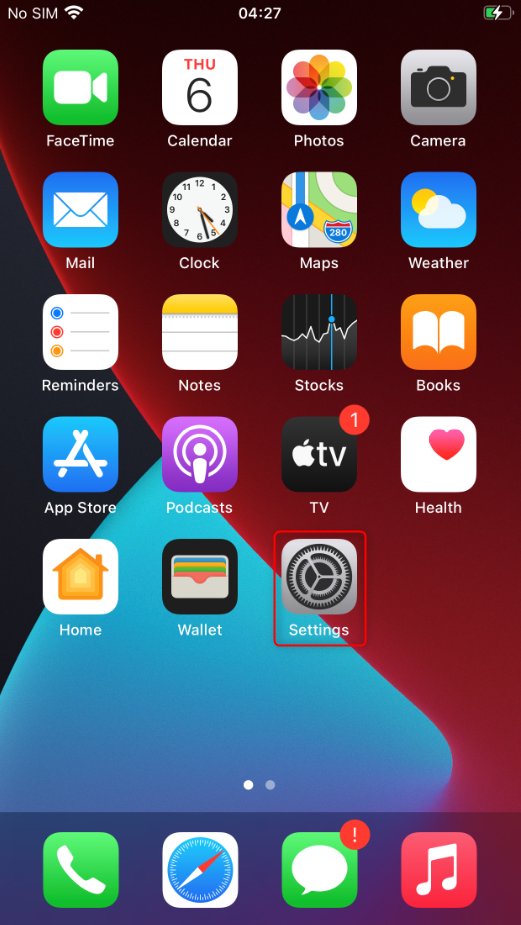

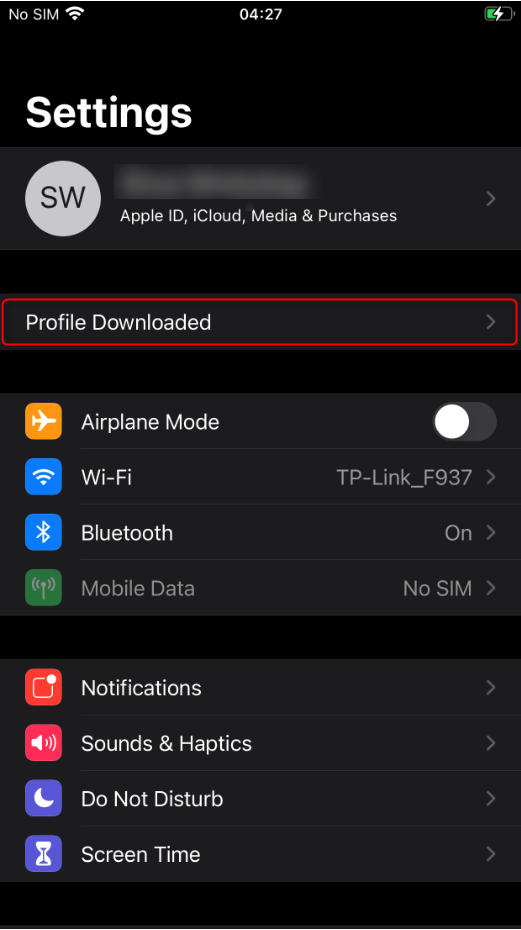

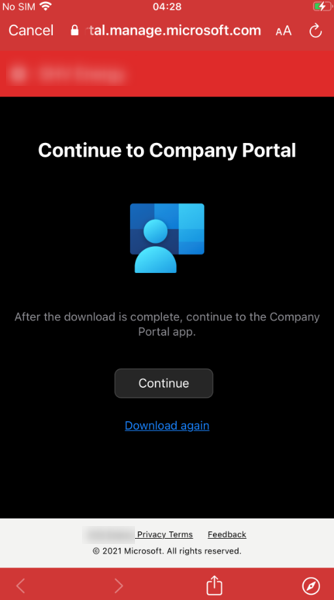

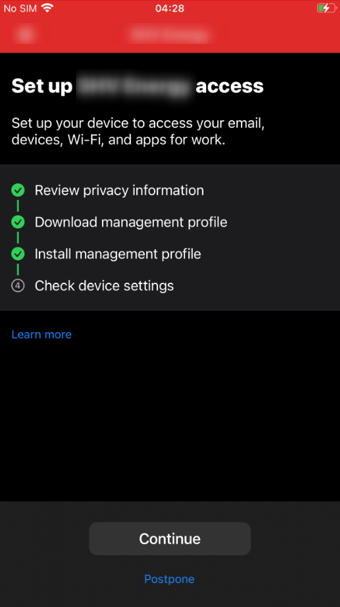

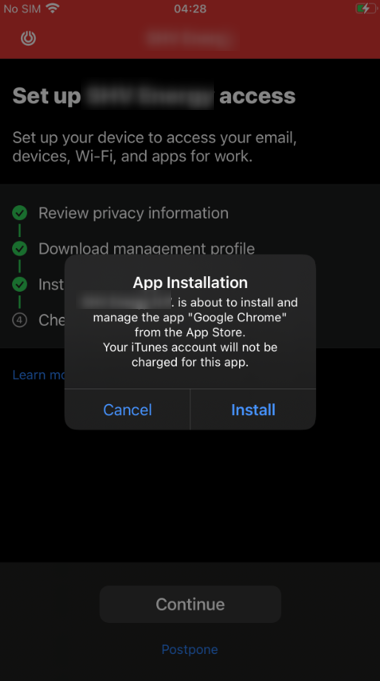

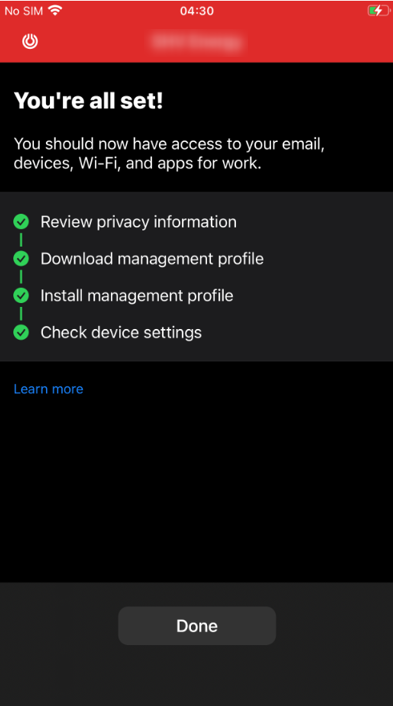

Aby zarejestrować urządzenie i pozwolić na jego częściowe* zarządzanie, użytkownik musi pobrać aplikację Company Portal z publicznego Apple App Store, otworzyć aplikację, autoryzować się za pomocą konta firmowego (standardowo jest to konto domenowe) oraz postępować zgodnie z instrukcjami na ekranie.

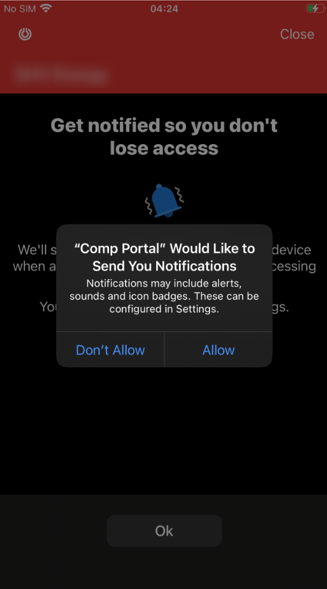

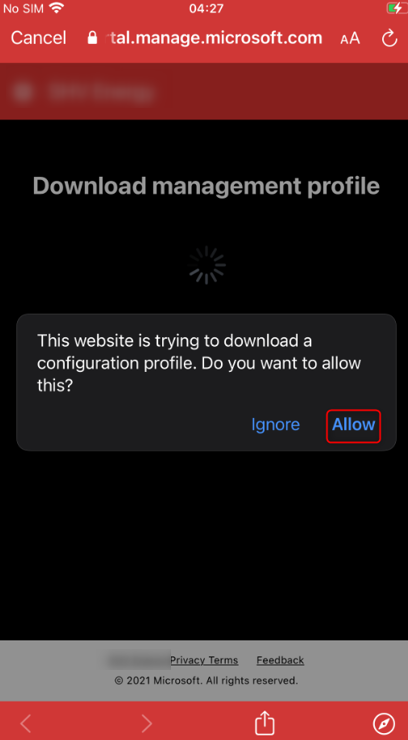

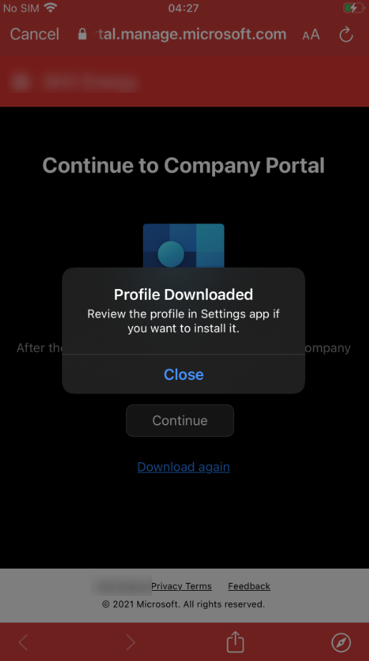

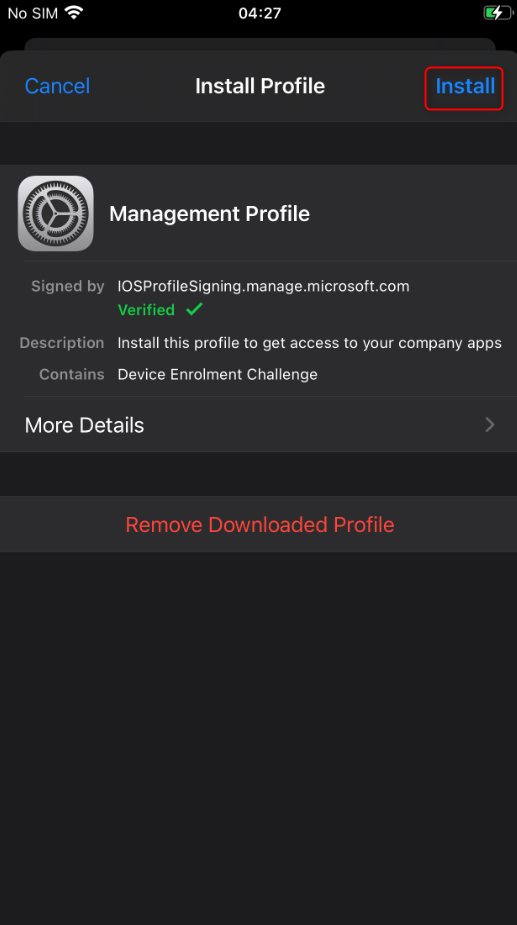

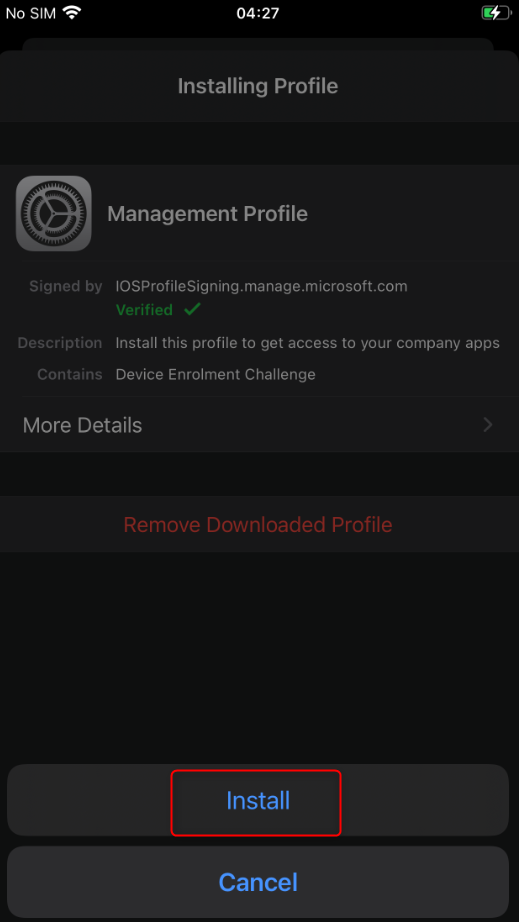

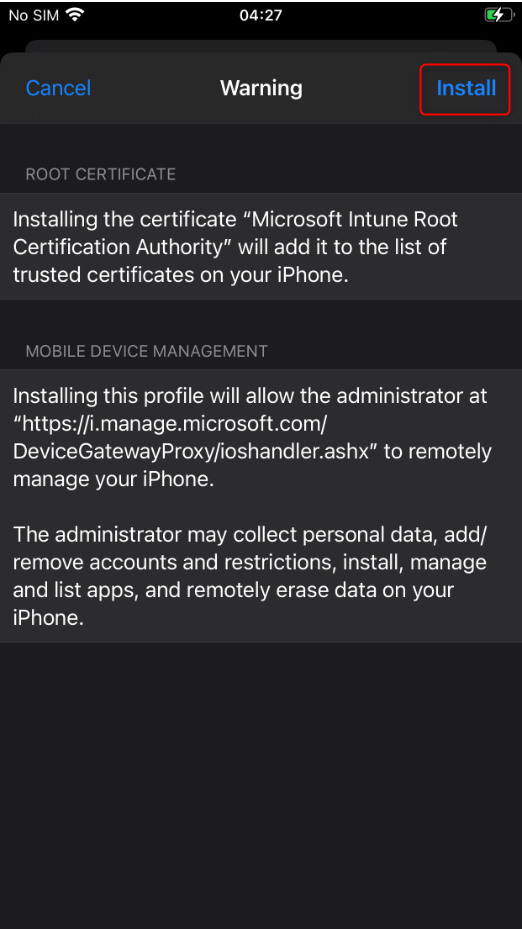

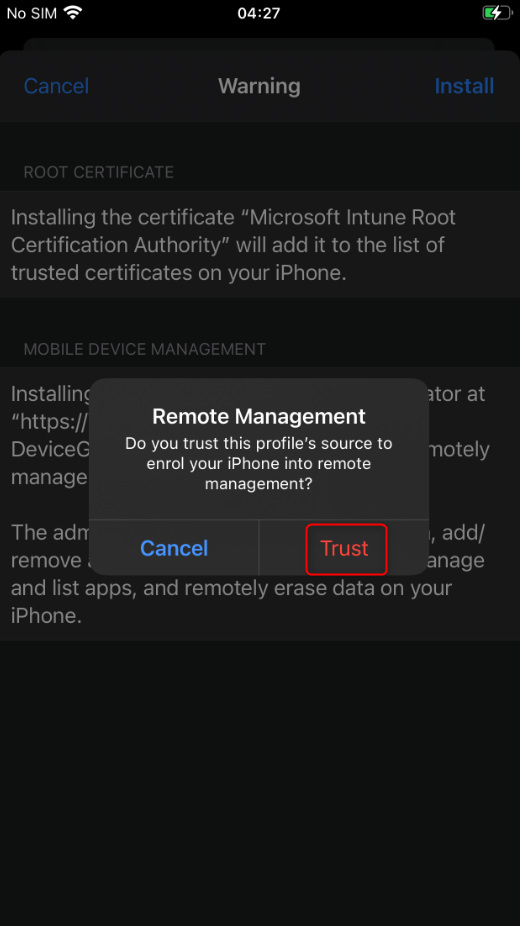

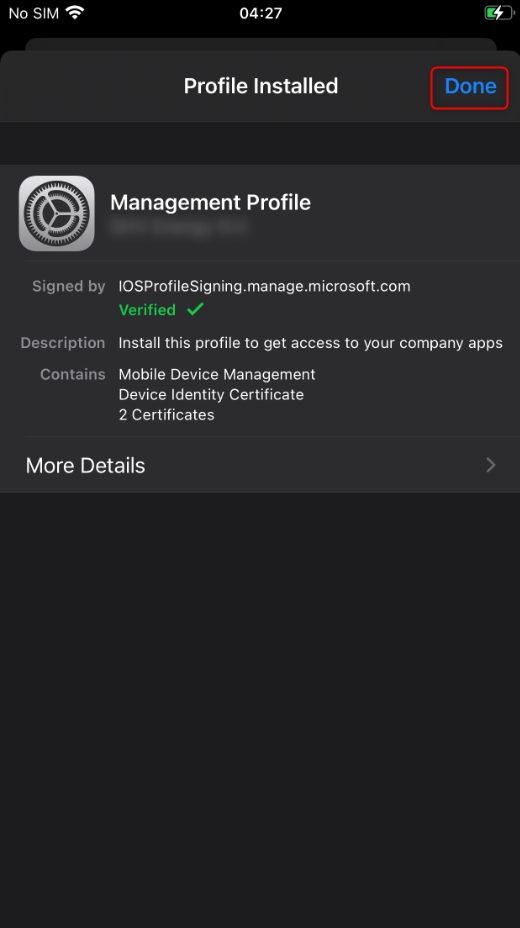

Proces rejestracji jest bardzo prosty, w jego trakcie użytkownik zostanie poproszony o pobranie i zainstalowanie profilu konfiguracyjnego, który pozwoli usłudze Intune komunikować się z urządzeniem i zarządzać jego konfiguracją. Zakres tego, co może być zarządzane, definiujemy w samej konsoli Intune przed procesem rejestracji.

Standardowy zakres ustawień i wymogów, które możemy definiować obejmują np.:

- narzucenie wymogów bezpieczeństwa na poziomie urządzenia (wymóg hasła na urządzeniu),

- narzucenie polityk zgodności z wymogami bezpieczeństwa firmy (wymóg posiadania konkretnej wersji systemy operacyjnego aby mieć dostęp do aplikacji firmowych),

- udostępnienie aplikacji firmowych (Outlook, Office, Teams, OneDrive) jako wymaganych (push – auto instalacja) lub opcjonalnych (pull – aplikacje dostępne do pobrania).

*Częściowe zarządzanie, a właściwie zarządzanie częścią firmową na urządzeniu. Podczas rejestracji urządzenia w usłudze Intune za pomocą Company Portalu, na urządzeniu tworzony jest osobny kontener, w którym zawarte są firmowe aplikacje i który podlega zarządzaniu i restrykcjom. Część prywatna urządzenia tj. wszystko, co znajduje się poza owym kontenerem (pomijając kilka ogólnych ustawień urządzenia np. hasło urządzenia), nie jest zarządzane i pozostaje poza zasięgiem administratorów Intune.

Procedura

Zarządzanie za pomocą usługi Intune we współpracy z rozwiązaniem ABM (Apple Business Manager) pozwalającym na kontrolę

Zarzadzaniem z wykorzystaniem rozwiązania, wcześniej znanego jako DEP – Device Enrollment Program, jest to scenariusz mający na celu zarządzanie wyłącznie urządzeniami firmowymi.

Apple Business Manager pozwala na wprowadzenie urządzenia w stan „nadzorowany” (supervised), pozwalając tym samym na pełne zarządzanie wszystkimi funkcjami urządzenia, nie tylko częścią firmową. Oprócz wachlarzu opcji konfiguracyjnych, pozwalających na ograniczanie użytkownikom dostępu do niektórych ustawień urządzenia lub serwisów Apple, takich jak iDrive czy AppStore, tryb ten odblokowuje również dodatkowe funkcjonalności, jak chociażby śledzenie GPS, czy tzw. „lost mode” pozwalający na zlokalizowanie skradzionego lub zgubionego urządzenia.

Dodatkowa funkcjonalność udostępniona przez współpracę Intune’a z ABM i pożądana przez firmy, to tzw. ”zero-touch” enrollment, zmuszający urządzenie do rejestracji w usłudze Intune już przy pierwszym jego uruchomieniu lub po jego resecie.

Ma ona na celu nie tylko uproszczoną i zautomatyzowaną rejestrację w usłudze Intune, ale również uniemożliwienie użycia takiego urządzenia w trybie innym niż zarządzany przez firmę. Innymi słowy, skradzione urządzenie nie będzie zwyczajnie nadawać się do użytku prywatnego.

W następnym artykule

Konfigurację Portalu ABM oraz usługi Intune dla nadzorowanych urządzeń iOS/iPadOS opiszemy w kolejnym artykule.

super