TECHNOLOGY AND ELECTRONICS

High Tech & Semiconductors

Industrial Manufacturing

Telecommunication

Payment Solutions

BANKING AND FINANCIAL SERVICES

Retail Banking

Corporate & Investment Banking

Insurance

Fintech

HEALTHCARE AND LIFE SCIENCE

Life Science

Medical & Diagnostics Devices

Healthcare

AUTOMOTIVE AND TRANSPORTATION

Automotive

Aerospace & Maritime

Defense

Rail & Mobility

PUBLIC AND UTILITIES

Public

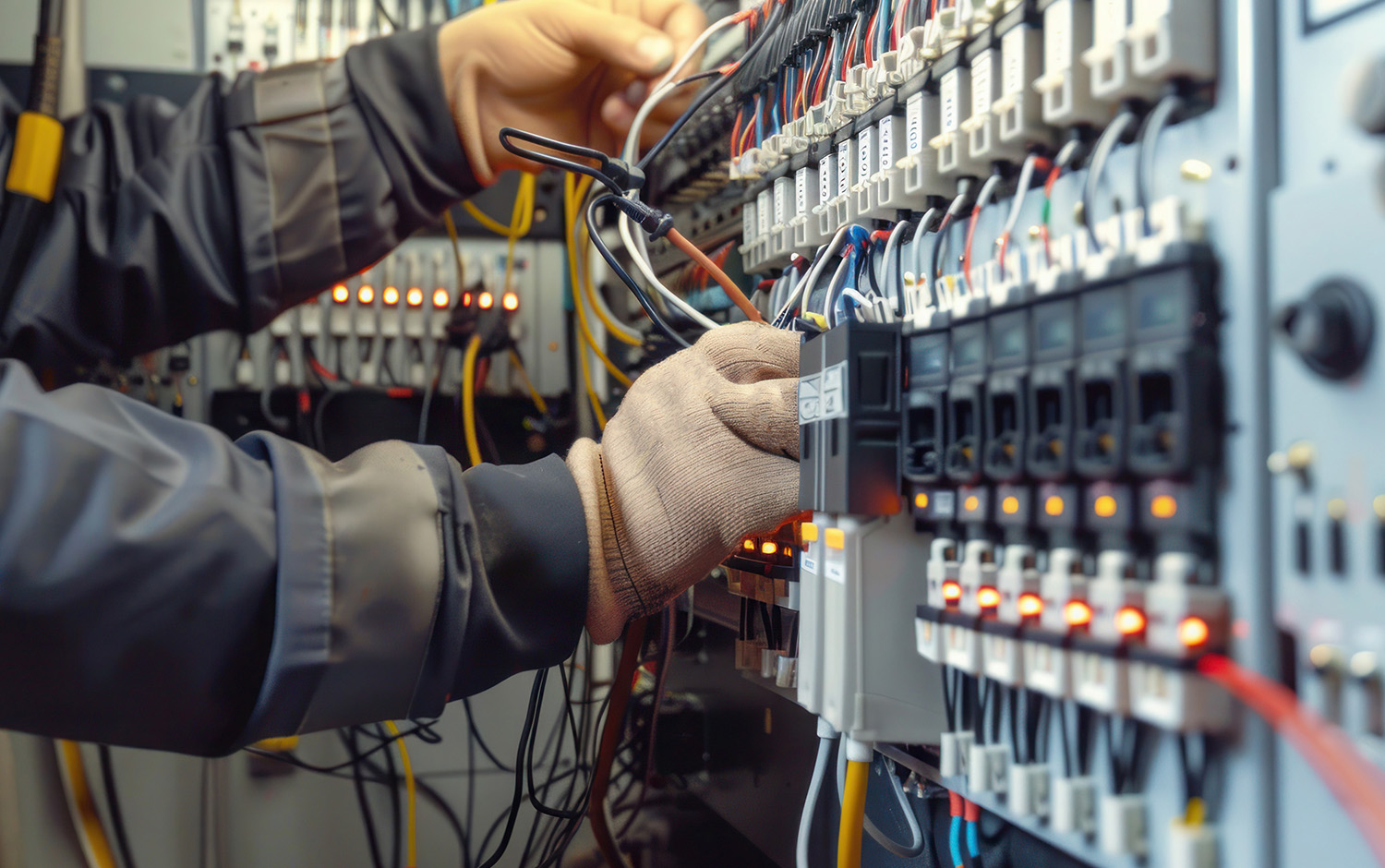

Utilities, Energy, Oil & Gas

MEDIA AND ENTERTAINMENT

Media, Publishing & Advertising

Gaming, Sports & Entertainment

RETAIL, CUSTOMER GOODS AND LOGISTICS

Retail & E-commerce

Fashion, Apparel & Luxury Goods

Consumer Products, Food & Beverage

Logistics, Warehousing & Packaging