Po raz pierwszy w historii Stanów Zjednoczonych, w 2022 roku ustawa FDORA (Food and Drug Omnibus Reform Act of 2022) nałożyła prawnie wiążące obowiązki w zakresie cyberbezpieczeństwa na producentów wyrobów medycznych. Nowa sekcja 524B FD&C Act (Federal Food, Drug, and Cosmetic Act), zatytułowana „Ensuring Cybersecurity of Medical Devices”, wprowadziła wiele istotnych zmian w zakresie tworzenia oprogramowania dla tych urządzeń.

Aby wesprzeć producentów w zrozumieniu i spełnianiu nowych wymogów prawnych, w tym roku opublikowano zaktualizowane wytyczne: „Cybersecurity in Medical Devices: Quality System Considerations and Content of Premarket Submissions”.

Co nowego przynosi wersja z 2025 roku w porównaniu do poprzedniej edycji? Niniejszy artykuł odpowiada na to i inne pytania.

Sekcja VII – Urządzenia cybernetyczne – nowy rozdział opisujący ustawę FD&C 524B

To najważniejsza i najobszerniejsza zmiana. Już wytyczne z 2023 roku wspominają o wymaganiach z FD&C 524B, jednak dopiero najnowsza wersja poświęca ustawie nową sekcję VII „Cyber Devices”, podając szczegółowe wytyczne dla spełnienia wymagań każdej części 524B. Poniżej znajdziecie omówienie sekcji.

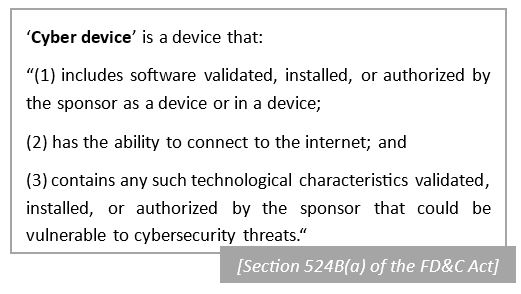

Wyjaśnienie definicji „cyber device”

Wytyczne wskazują, że urządzenia regulowane sekcją 524B mają obecnie własne definicję i zakres. Termin „cyber device” stał się prawnie wiążącym określeniem używanym przez FDA do definiowania, które wyroby medyczne podlegają zaostrzonym wymogom cyberbezpieczeństwa.

Oznacza to, że każdy producent składający wniosek o dopuszczenie do obrotu (510(k), PMA, PDP, De Novo lub HDE) dla „cyber device” musi zawrzeć informacje dotyczące cyberbezpieczeństwa wymagane przez FDA. Do tej pory nie istniała formalna definicja, więc nowe wytyczne powinny rozwiać wszelkie wątpliwości co do tego, czy dane urządzenie producenta podlega tym przepisom.

Rozłożenie wymagań dla „cyber devices” na czynniki pierwsze

Zgodnie z wytycznymi, od 29 marca 2023 roku FDA może odrzucić każde zgłoszenie dotyczące „cyber device”, jeśli nie zawiera ono pełnych danych dotyczących cyberbezpieczeństwa.

Wymagane dane obejmują w skrócie:

- Plany i procedury zarządzania podatnościami po wprowadzeniu na rynek – w tym procedury monitorowania, reagowania i ujawniania luk w zabezpieczeniach.

- Procesy i procedury projektowania, rozwoju i konserwacji dotyczące kontroli aktualizacji i poprawek zabezpieczeń, w tym nadzoru po wprowadzeniu urządzenia do obrotu.

- SBOM (Software Bill of Materials) – szczegółowy spis oprogramowania.

- Zgodność z innymi wymogami regulowanymi przez FDA.

Wymagania ustawy FD&C 524B są sformułowane bardzo ogólnie, pozostawiając szerokie pole do interpretacji – co może prowadzić do niejasności i wątpliwości.

Nowe wytyczne FDA mają na celu wypełnienie tych luk poprzez zaoferowanie jasnego, ustrukturyzowanego podejścia do szczegółowej dokumentacji wymaganej w ramach przedsprzedażowego zgłoszenia urządzenia cybernetycznego.

Kluczowe zalecenia obejmują:

- Plany i procedury:

- dla procedur ujawniania podatności:

- przedstawić plan oparty na Cybersecurity Management Plan opisanym w sekcji VI.B wytycznych FDA,

- uwzględnić zarówno źródła wewnętrzne, jak i zewnętrzne / strony trzecie (np. badaczy, dostawców) do celów ujawniania podatności i exploitów, np. w ramach procedury Coordinated Vulnerability Disclosure (CVD),

- wziąć odpowiedzialność jako producent za prowadzenie procedur ujawniania podatności.

- dla aktualizacji i poprawek zabezpieczeń – harmonogramy powinny być dostosowane do rodzaju wykrytej podatności:

- regularne aktualizacje dla znanych nieakceptowalnych podatności, czyli np. takich, które nie prowadzą do niekontrolowanego ryzyka; nie są znane z powodowania takiego ryzyka; lub mogą prowadzić do kontrolowanego ryzyka,

- jak najszybsze aktualizacje w przypadku krytycznych podatności powodujących niekontrolowane ryzyko. Przykłady takich przypadków można znaleźć w wytycznych FDA z 2016 roku „Postmarket Management of Cybersecurity in Medical Devices”.

- dla nowych ryzyk, zagrożeń, podatności i innych czynników negatywnych:

- utrzymywać aktualną dokumentację przez cały cykl życia wyrobu (TPLC – Total Product Lifecycle),

- dostosować działania do różnych profili ryzyka, np. ocenić ryzyko dla pacjenta w każdym możliwym przypadku, starszych wersji urządzenia.

- dla procedur ujawniania podatności:

- Procesy i procedury projektowania, rozwoju i utrzymania:

- wytyczne FDA podkreślają, że wymagania w zakresie cyberbezpieczeństwa dotyczą nie tylko samego urządzenia, ale również wszystkich powiązanych systemów, takich jak serwery aktualizacji oprogramowania/ firmware’u czy połączenia z siecią placówek ochrony zdrowia.

- SBOM (Software Bill of Materials): Obowiązkowy SBOM powinien zawierać dokumentację wspierającą, zgodnie z opisem w sekcji V.A.4.b wytycznych.

Zgłaszanie modyfikacji urządzenia – co jest wymagane?

Zgodność z FD&C §524B obowiązuje również podczas zgłaszania modyfikacji urządzenia w ramach wcześniej wspomnianych ścieżek FDA. W takim przypadku zakres wymaganych informacji dotyczących cyberbezpieczeństwa zależy od rodzaju zmiany i jej wpływu. Wytyczne precyzują, co należy dostarczyć w każdej sytuacji:

- Jeśli zmiana może wpływać na cyberbezpieczeństwo – wymagana jest pełna dokumentacja, zgodna z opisem w sekcji VII.C wytycznych.

- Jeśli zmiana prawdopodobnie nie wpływa na cyberbezpieczeństwo, producent musi mimo wszystko:

- przedłożyć lub odwołać się do wcześniej zatwierdzonego planu cyberbezpieczeństwa,

- zadeklarować, czy istnieją krytyczne podatności lub czy zostały one usunięte,

- dostarczyć aktualny SBOM (Software Bill of Materials – wykaz komponentów oprogramowania).

Cyberbezpieczeństwo jako czynnik decydujący o zatwierdzeniu przez FDA

Wraz z rosnącym poziomem wzajemnego połączenia urządzeń, cyberbezpieczeństwo nabiera fundamentalnego znaczenia dla ochrony zdrowia publicznego. Zgodnie z wytycznymi, FDA traktuje „rozsądne zapewnienie cyberbezpieczeństwa” jako kluczowy element bezpieczeństwa i skuteczności wyrobu medycznego. Zgodnie z ustawą FDORA z 2022 r., nowe przepisy dotyczące cyberbezpieczeństwa (sekcja 524B) nie ograniczają uprawnień FDA do przeglądu cyberbezpieczeństwa podczas oceny wyrobu medycznego.

Oznacza to, że cyberbezpieczeństwo może bezpośrednio wpływać na decyzje FDA dotyczące zatwierdzenia wyrobów zgłoszonych w ramach wyżej wymienionych ścieżek. W przypadku 510(k), FDA bierze pod uwagę, jak nowe zagrożenia lub zmiany technologiczne (np. zwiększona łączność) wpływają na cyberbezpieczeństwo oraz czy urządzenie zapewnia odpowiednią ochronę.

Jeśli urządzenie nie zapewnia ochrony przed znanymi zagrożeniami (np. system alarmowy w stacji pielęgniarskiej bez odpowiedniego szyfrowania), FDA może zażądać dodatkowych danych. Jeśli są one niewystarczające, FDA może nie uznać urządzenia za istotnie równoważne (NSE – not substantially equivalent) swojemu predykatowi ze względu na potencjalne zagrożenia dla bezpieczeństwa.

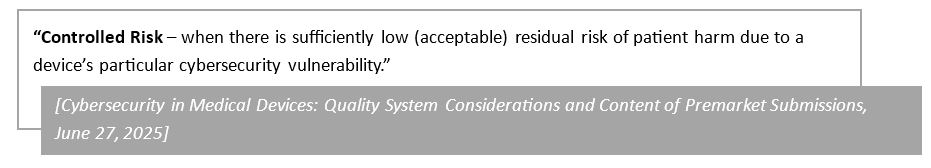

Nowa definicja dla kontrolowanego ryzyka

Nowe wytyczne zostały wzbogacone o definicję kontrolowanego ryzyka:

Termin ten wykorzystano do wyszczególnienia wspomnianych już typów podatności – jeden z nich może prowadzić do kontrolowanego ryzyka.

Aktualizacje referencji

W wytycznych dodano następujące odniesienia:

- Sekcja 3305 ustawy FDORA (Food and Drug Omnibus Reform Act z 2022 r.) jako akt wdrażający wcześniej wspomnianą sekcję 524B ustawy FD&C.

- ANSI/AAMI SW96:2023, Standard for medical device security – Security risk management for device manufacturers, standard uznany niedawno przez FDA za standard konsensusu – wymieniony obok AAMI TIR 57 jako standard branżowy, który pomaga w zarządzaniu ryzykiem cyberbezpieczeństwa urządzeń, w tym:

- dostarczaniu informacji o tym, jak zarządzać interakcją procesów bezpieczeństwa i ochrony, aby zagwarantować odpowiednią ocenę wszystkich ryzyk i zapewnić, że środki kontroli ryzyka dla jednego rodzaju ryzyka nie wprowadzają przypadkowo nowych ryzyk w innym (sekcja V.A wytycznych),

- określaniu wymagań i oczekiwań dotyczących planu i raportu zarządzania ryzykiem,

- przeprowadzaniu kontroli autoryzacji w oparciu o ocenę korzyści/ryzyka,

- określaniu, czy warto reagować na zdarzenie bezpieczeństwa i jak to zrobić bezpiecznie, wdrażając wykrywanie i rejestrowanie zdarzeń.

- 21 CFR Part 806 (CFR – Code of Federal Regulations) – kodeks ten zawiera zasady postępowania i raportowania korekt i wycofań urządzenia w przypadku wykrycia luk w zabezpieczeniach po wprowadzeniu go na rynek. Wraz z 21 CFR 820.100, stanowi mechanizm wspomagający tworzenie planów zarządzania cyberbezpieczeństwem.

Aktualizacje obejmują również zmiany w już istniejących odniesieniach:

- Quality System (QS) Regulation 21 CFR Part 820(g) – nowe wytyczne informują o ostatecznej wersji rozporządzenia, która wchodzi w życie 2 lutego 2026 r. i dotyczy działań związanych z zarządzaniem ryzykiem. Wytyczne z 2023 r. również opierały koncepcję zarządzania ryzykiem na 21 CFR Part 820(g), ale nie w finalnej wersji. Ostateczne rozporządzenie ma przypominać wymagania Systemu Zarządzania Jakością określone w standardzie ISO 13485.

- JSP2 – referencję do „Medical Device and Health IT Joint Security Plan (JSP)” zaktualizowano do nowo wydanej wersji planu – JSP2. JSP to prawnie niewiążący, ale uznany przez FDA plan działania w zakresie wdrażania cyberbezpieczeństwa w urządzeniach medycznych. Jest on identyfikowany jako potencjalnie bezpieczny system rozwoju produktu (SPDF – Secure Product Development Framework) spełniający wymagania i oczekiwania FDA.

Co zmienia JSP2? Ogólnie rzecz biorąc, JSP2 jest teraz bezpośrednio powiązane z celami nr 6 i 7 planu Health Industry Cybersecurity Strategic Plan (HIC-SP):

- Cel 6 promuje technologie oparte na podejściu secure-by-design and secure-by-default, których celem jest zmniejszenie obciążenia użytkowników końcowych cyberbezpieczeństwem.

- Cel 7 dotyczy wspierania zaufanego ekosystemu opieki zdrowotnej poprzez współpracę z partnerami technologicznymi, dostawcami i usługodawcami w celu wzmocnienia długoterminowej gotowości w zakresie cyberbezpieczeństwa.

Zaktualizowane wytyczne FDA z 2025 r. dotyczące cyberbezpieczeństwa nie odnoszą się już bezpośrednio do:

- urządzeń opartych na uczeniu maszynowym (ML), co nie oznacza, że ML nie wchodzi już w zakres wytycznych. FDA nadal wycofuje urządzenia, które „zawierają sztuczną inteligencję (AI) i usługi w chmurze”. Bez szczególnego skupienia się na ML, FDA wydaje się kłaść nacisk na to, że oczekiwania dotyczące cyberbezpieczeństwa opierają się na ryzyku i łączności, a nie tylko na wykorzystaniu konkretnych technologii, takich jak ML.

- wytyczne „Cybersecurity for Networked Medical Devices Containing Off-the-Shelf (OTS) Software” – uwzględniające nową ustawę FDORA z 2022 r. i sekcję 524B, starsze wytyczne dotyczące OTS nie odzwierciedlają już zaktualizowanych ram prawnych FDA. Wytyczne z 2025 r. zdają się konsolidować oczekiwania FDA dotyczące cyberbezpieczeństwa i uwzględniać oprogramowanie OTS w jego rozszerzonym zakresie.

- NIST Suite B – ponieważ wytyczne są zgodne z obecnymi standardami rekomendowanymi przez NIST dla kryptografii, usunięto z listy przestarzały NIST Suite B.

Podsumowanie

Wytyczne „Cybersecurity in Medical Devices: Quality System Considerations and Content of Premarket Submissions” na rok 2025 bazują na wersji z 2023 roku, w pełni uwzględniając prawnie wiążące wymogi Sekcji 524B FD&C Act. Chociaż edycja z 2023 roku wprowadziła te wymogi, wersja z 2025 roku szczegółowo wyjaśnia wymaganą dokumentację dla urządzeń cybernetycznych.

Kluczowym elementem jest nowa Sekcja VII, która jasno określa dokumentację, jakiej FDA oczekuje we wnioskach przed wprowadzeniem do obrotu, pomagając producentom w dostosowaniu się do oczekiwań dotyczących zatwierdzenia.

Aktualizacja z 2025 roku podkreśla, że cyberbezpieczeństwo jest kluczowym elementem zapewnienia bezpieczeństwa i skuteczności urządzeń, a nie tylko technicznym dodatkiem. Podkreśla ona cyberbezpieczeństwo jako odpowiedzialność w całym cyklu życia produktu, kładąc nacisk na integrację Secure Product Development Framework (SPDF), proaktywne zarządzanie ryzykiem i modelowanie zagrożeń, terminową identyfikację i ujawnianie luk w zabezpieczeniach, a także dobrze ustrukturyzowaną, kompleksową dokumentację.

Podsumowując, wytyczne na rok 2025 przedstawiają jaśniejsze oczekiwania i lepsze dostosowanie do wymogów regulacyjnych w porównaniu z poprzednimi wytycznymi z 2023 r., podnosząc poprzeczkę w zakresie sposobu, w jaki cyberbezpieczeństwo jest uwzględniane zarówno przed, jak i po jego wprowadzeniu na rynek.

Zostaw komentarz